Sicherheitsrisiko Explorer

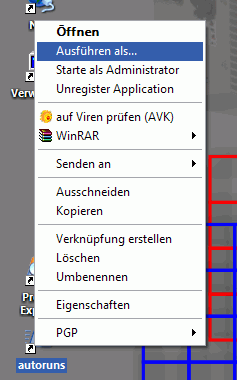

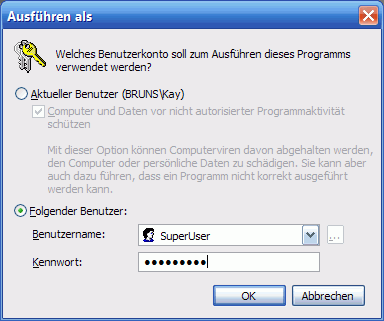

Der „Ausführen als…“ Befehl des Windows Explorers ist nicht angenehm zu benutzen und auch ziemlich unsicher. Das eingegebene Passwort kann man sehr leicht, z.B. mit AutoHotKey mitlesen:

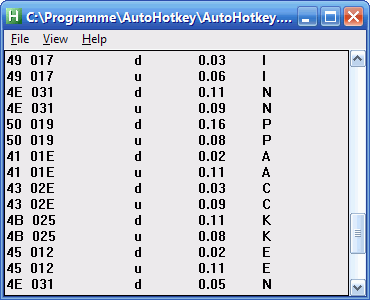

Autohotkey liest alle Tastendrücke von Windows mit und läuft, so man will, unbemerkt im Hintergrund. Im Statusfenster kann man sich dann die letzten Tastenanschläge anzeigen lassen:

So könnte sich böse Software das Passwort eines Administrators besorgen, obwohl sie mit eingeschränkten Rechten läuft.

Ein weiteres Problem kommt durch „Ausführen als…“ auf, weil Explorer den Registry Zweig HKEY_CURRENT_USER und die Umgebungsvariablen des Administrators lädt.

Ein Beispiel: Ich bin als eingeschränkter Benutzer „Oddo“ angemeldet und will SuperApp installieren. Das Installationsprogramm meckert, dass es keine ausreichenden Rechte hat. Also benutzt „Oddo“ „Ausführen als…„, um die Software als Administrator „SubberUhser“ zu installieren. SuperApp ist wahnsinnig teuer und darf nur von einem Benutzer ausgeführt werden. SuperApp speichert also den Lizenzschlüssel und Einstellungen in HKEY_CURRENT_USER\ Software\ SuperApp bzw. dem Benutzerverzeichnis „C:\Dokumente und Einstellungen\<Benutzername>“ ab. Das Dumme ist, das genau diese Orte während der Installation auf den falschen Ort verweisen. Der Benutzer „Oddo“ hat seine Einstellungen in „C:\Dokumente und Einstellungen\Oddo“ gespeichert, SuperApp legt den Lizenzschlüssel aber in „C:\Dokumente und Einstellungen\SubberUhser“ ab. Will „Oddo“ nun SuperApp benutzen, guckt er in eine „Sie haben keine Lizenz“ Meldung, denn „Oddo“ darf in „C:\Dokumente und Einstellungen\SubberUhser“ Dateien weder lesen noch schreiben. [Mit der Registry ist das analog!]

All das führt früher oder später dazu, dass man an seinem System immer als Administrator arbeitet!